CDU und SPD beschäftigen nach Recherchen der Wochenzeitung „Die Zeit“ jeweils lediglich drei Mitarbeiter, um die parteiinternen IT-Systeme, die naturgemäß hochgradig dezentral strukturiert sind, vor Cyber-Attacken zu schützen. Beim Bundesamt für Sicherheit in der Informationstechnik wurde die Zahl der Mitarbeiter immerhin auf 600 aufgestockt. Doch was ist das schon angesichts von 3700 Fällen, die „in die tägliche Lagebesprechung eingebracht“ wurden.

Ganz anders hört sich die Planzahl von Bundesverteidigungsministerin Ursula von der Leyen an, die neben Marine, Luftwaffe und Heer nun eine vierte Säule „Cyber“ aufstellt, in der 13500 Soldaten Deutschland vor Angriffen aus dem Web-All schützen sollen. Wie schwer es übrigens ist, Fachkräfte im Kampf gegen Cyber-Crime und Cyber-War zu bekommen, beweist die Tatsache, dass die Bundeswehr auf ihre traditionellen Einstellungskriterien verzichtet: Gegen Hacker dürfen auch übergewichtige Couch-Potatoes antreten…

Zehntausende Verteidiger, die von ein paar Dutzend Angreifern in Atem gehalten werden: das klingt nach asynchroner Kriegsführung, nach Guerilla-Taktik und – ein naheliegendes Wort in diesen Tagen – Terror! Dabei entwickelt sich diese kriegerische Auseinandersetzung zwischen Hackern und Hütern zu einem Hochgeschwindigkeits-Gefecht, das ohnehin kaum noch von Menschenhand geführt werden kann. Es geht immer nur um größtmögliche Reaktionsschnelle, mit der das Zeitfenster zwischen Entdeckung eines Sicherheitslochs und Schließung der Lücke so klein wie möglich gehalten werden soll. Deshalb werden immer mehr computerisierte Abwehrmethoden entwickelt, die die Angriffe nicht nur verteidigen sollen, sondern bereits vorhersagen und vorzeitig Maßnahmen ergreifen werden. Schon 2017 wird „Triple A Security“ zu einem der ganz großen Dinger auf der Agenda der IT-Verantwortlichen. Die drei As stehen dabei für Automation, Analytics und Artificial Intelligence.

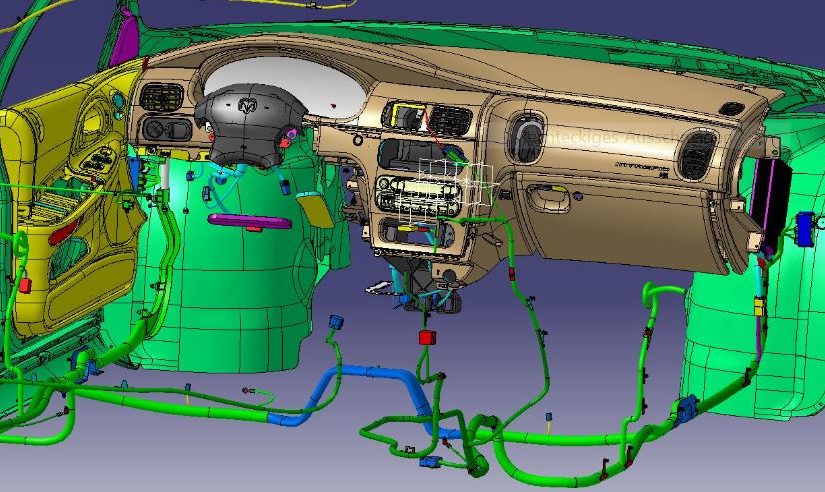

Bereits heutige Virenscanner erledigen die Abwehr bekannter Viren weitgehend selbständig. Es bedarf jedoch zumeist immer noch des menschlichen Eingriffs, wenn es darum geht, neue Sicherheitsupdates auch tatsächlich zu aktivieren. Bei dem Angriff auf die rund 900.000 WLan-Router der Deutschen Telekom war zu erkennen, dass zu viel Zeit vergeht, bis erstens die neue Software verfügbar war und zweitens auch von den Privatkunden genutzt wurde. Automatisierung soll dieses Zeitfenster nun so klein halten wie möglich, um Hackern nur eine kurze Zeitspanne zu überlassen, in der sie die neuen Lücken nutzen können.

Aber besser noch ist gar keine Zeitspanne zwischen Entdeckung und Bereinigung. Dazu werden mehr und mehr Analysewerkzeuge angeboten, die den Verkehr im Netzwerk und zwischen Endgeräten beobachten und auf Anomalien hin untersuchen. So kann frühzeitig festgestellt werden, dass Abweichungen im Netzverkehr auf das Wirken von Schadsoftware und den Eingriff von außen hindeuten. Gegenmaßnahmen werden also noch schneller ergriffen.

Mit Hilfe lernender Systeme ist es im nächsten Schritt möglich, nicht nur das Verhalten des Netzwerkes, sondern das individuelle Verhalten von Anwendern zu beobachten. Weicht das von der normalen Nutzung ab, schlägt das System Alarm. Lernende Systeme sind dabei in der Lage festzustellen, was ein User üblicherweise tut, und lernen mit jedem Klick dazu. Gleichzeitig sind sie in der Lage, auf der Basis von Nachrichten über neue Angriffe Muster für den eigenen Schutz zu erkennen.

IBMs Watson beispielsweise ist inzwischen auch in der Cyberabwehr aktiv. Das System beobachtet den Verkehr im Netz auf der Suche nach Schadsoftware, „abonniert“ NewsFeeds zu aktuellen Angriffen und entwickelt auf dieser Basis Abwehrstrategien. Dazu gehört auch die automatische Fortschreibung von „weißen Listen“, also die Festlegung, welcher Anwender auf welche Daten und Systemfeatures zugreifen darf.

Mehr Schutz bedeutet freilich immer auch mehr Verlust an Freiheit. Wenn Watson oder andere KI-Systeme das Anwenderverhalten beobachten, könnte man auch sicherstellen, dass nicht im Büro privat gesurft wird, dass keine auffällig großen Dateien versendet werden oder der Zugriff auf nicht freigegebene Anwendungen ersucht wird. Triple A Security bedeutet eben auch Triple A Kontrolle: Ausspähen, Aussperren und Ausmustern.